Atualmente, vivemos em uma era onde a praticidade dita as regras do consumo, transformando o pequeno quadrado pixelado em uma ferramenta onipresente. O Perigo dos QR Codes: Como o Quishing está roubando dados bancários tornou-se um tema de urgência máxima para quem utiliza aplicativos de banco diariamente. Afinal, a facilidade de apontar a câmera e realizar um pagamento esconde uma armadilha sofisticada que os criminosos estão explorando com maestria.

Dessa maneira, é fundamental compreender que o termo “Quishing” nasce da união entre “QR Code” e “Phishing”. Além disso, essa técnica consiste em enganar o usuário para que ele escaneie um código malicioso, acreditando ser um link legítimo de uma instituição financeira ou de um serviço público. Como resultado, ao abrir o link, a vítima é direcionada para uma página falsa que captura credenciais de acesso, senhas e tokens de segurança de forma quase imperceptível.

A Anatomia do Golpe: Como o Quishing se Propaga

Portanto, para se proteger, o primeiro passo é entender o mecanismo de disseminação dessa ameaça. Geralmente, os golpistas colam adesivos falsos sobre QR Codes legítimos em cardápios de restaurantes, parquímetros ou até em boletos de energia elétrica. Assim, quando o cliente tenta efetuar o pagamento, ele está, na verdade, enviando dinheiro diretamente para a conta de um estelionatário.

Ademais, outra tática comum envolve o envio de e-mails de “urgência”. Por conseguinte, a mensagem afirma que sua conta bancária será bloqueada se você não escanear o código anexo imediatamente. Logo, o senso de desespero impede que a vítima analise a URL de destino, facilitando o sucesso do crime. Assim sendo, a educação digital é a nossa melhor arma contra o avanço dessas práticas ilícitas.

Comparativo de Riscos: QR Code Legítimo vs. Quishing

Abaixo, apresentamos uma tabela detalhada para que você possa identificar as principais diferenças entre um processo seguro e um ataque cibernético.

| Característica | QR Code Seguro (Legítimo) | Quishing (Golpe) |

| Origem | Instituições oficiais, apps próprios. | Adesivos colados por cima, e-mails estranhos. |

| URL de Destino | Domínios conhecidos (ex: .com.br oficial). | URLs encurtadas ou com erros de ortografia. |

| Solicitação | Apenas dados necessários para a transação. | Pede senha mestre, token e dados sensíveis. |

| Ambiente | Aplicativo do banco ou local confiável. | Navegadores genéricos ou sites suspeitos. |

Você também pode se interessar por: https://digitalterritory.com.br/backup-3-2-1-a-estrategia-infalivel-contra-a-perda-de-arquivos-criticos/

EXEMPLO PRÁTICO: Simulando um Ataque de Quishing (Educativo)

Para que você visualize como o criminoso opera, imagine um cenário onde um hacker cria uma página de login idêntica à de um banco famoso. Em seguida, ele gera um QR Code que aponta para esse servidor malicioso.

ALERTA DE SEGURANÇA: Se você deseja realizar ou testar este exemplo prático, faça-o exclusivamente em um ambiente de sandbox seguro (máquina virtual), previamente destinado a estudos de cibersegurança. Qualquer execução em ambiente real é de sua inteira responsabilidade e pode comprometer seus dados.

Abaixo, veja um exemplo de script em Python que poderia ser usado por um analista de segurança para gerar um QR Code de teste apontando para uma URL de verificação de segurança:

Python

import qrcode # Biblioteca para gerar o código

# Definindo a URL maliciosa (exemplo fictício para estudo)

url_falsa = "https://verificacao-banco-seguro-fake.com/login"

# Criando o objeto QR Code

qr = qrcode.QRCode(

version=1,

error_correction=qrcode.constants.ERROR_CORRECT_L,

box_size=10,

border=4,

)

qr.add_data(url_falsa)

qr.make(fit=True)

# Gerando a imagem

img = qr.make_image(fill_color="black", back_color="white")

img.save("exemplo_quishing_estudo.png")

print("QR Code de teste gerado com sucesso para ambiente controlado.")

Você também pode se interessar por: https://digitalterritory.com.br/guia-completo-como-identificar-e-mails-maliciosos-gerados-por-inteligencia-artificial/

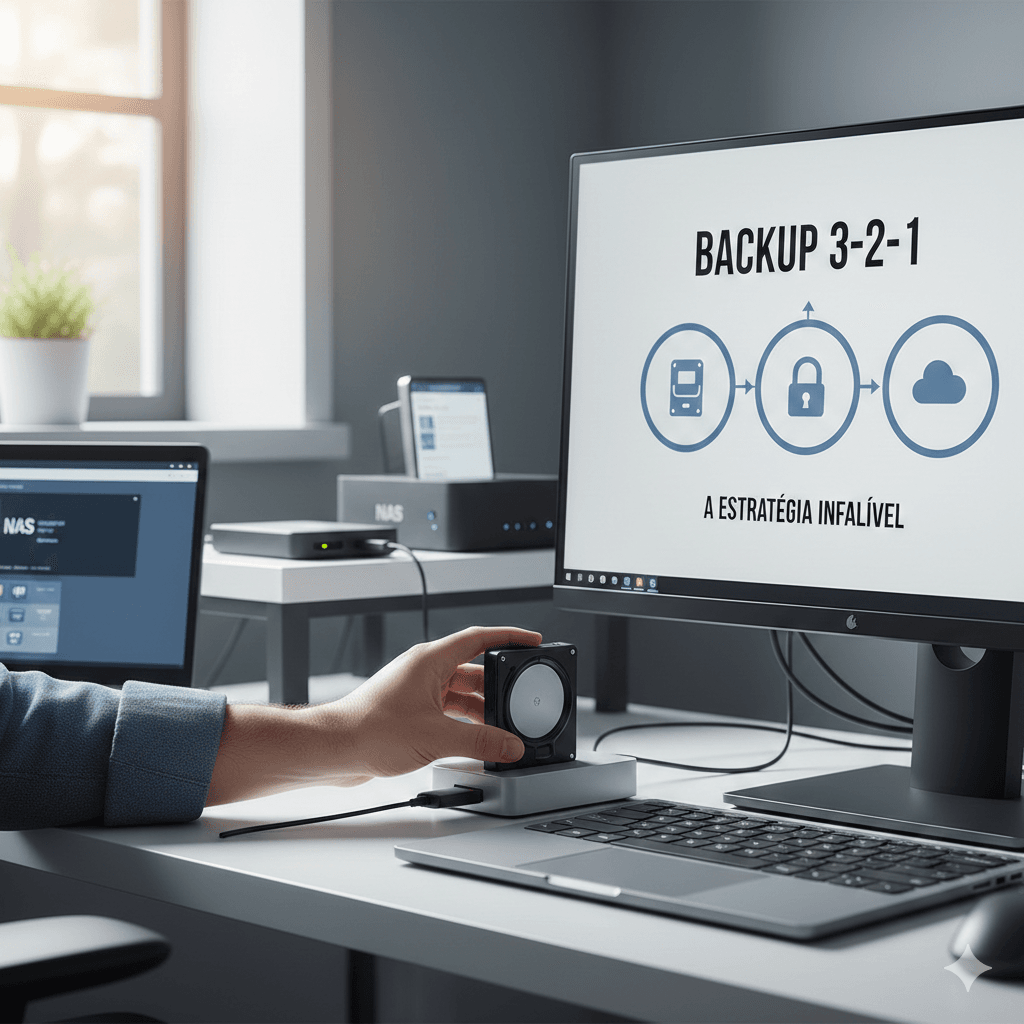

Fluxograma de Funcionamento do Quishing

Para facilitar a visualização do processo, elaboramos o passo a passo de como o ataque se desenrola no mundo real:

- Criação do Isca: O atacante desenvolve um site espelho (phishing) e gera um QR Code malicioso.

- Distribuição: O código é colocado em locais públicos ou enviado por mensagens de spam/WhatsApp.

- Interação do Usuário: A vítima, confiando no contexto (ex: um desconto falso), escaneia o código com o celular.

- Redirecionamento: O navegador abre o site falso que solicita dados bancários “para validação”.

- Captura de Dados: O usuário insere as informações; simultaneamente, o hacker as recebe em tempo real.

- Execução da Fraude: O criminoso acessa a conta real e realiza transferências via PIX ou pagamentos.

Gráficos e Vetores de Compreensão

Imagine um vetor onde a segurança está no centro. De um lado, temos a Criptografia e a Autenticação em Dois Fatores (2FA). Do outro, o Quishing tenta romper essa barreira através da engenharia social. De acordo com estatísticas recentes de segurança digital, ataques baseados em QR Code cresceram mais de 50% no último ano, justamente porque os filtros de spam tradicionais têm dificuldade em “ler” imagens maliciosas, focando apenas em textos e links diretos.

Portanto, o gráfico de vulnerabilidade aponta que usuários que utilizam o leitor de QR Code nativo da câmera (sem pré-visualização de link) estão mais expostos do que aqueles que utilizam aplicativos de segurança que escaneiam a URL antes de abri-la.

Estratégias de Defesa e Prevenção

Afinal, como podemos nos manter seguros? Em primeiro lugar, nunca escaneie códigos que pareçam ter sido colados sobre outros. Além disso, sempre verifique o domínio do site antes de digitar qualquer senha. Se o banco pede seu token por meio de um QR Code recebido por e-mail, desconfie imediatamente, pois instituições financeiras raramente utilizam esse método para procedimentos de segurança críticos.

Consequentemente, manter o sistema operacional do celular atualizado é vital. Assim, as proteções nativas contra sites fraudulentos estarão sempre ativas. Por outro lado, o uso de um bom antivírus mobile pode interceptar conexões com servidores conhecidos por hospedar campanhas de Quishing. Logo, a prevenção é o caminho mais barato e eficaz.

Resumo do Conteúdo

Neste post, exploramos profundamente O Perigo dos QR Codes: Como o Quishing está roubando dados bancários. Vimos que a praticidade do QR Code é explorada por criminosos para direcionar vítimas a sites falsos. Discutimos a anatomia do golpe, comparamos riscos em tabelas, analisamos um script de exemplo e definimos o fluxograma da fraude. Acima de tudo, reforçamos que a atenção aos detalhes e o uso de ferramentas de proteção são essenciais para evitar prejuízos financeiros.

NOTA TÉCNICA: Quishing, Phishing, Engenharia Social, Cibersegurança, QR Code Malicioso, Dados Bancários, Fraude Digital, Prevenção, Segurança da Informação, Autenticação.