Conectividade extrema exige proteção extrema 🚀

Atualmente, O Impacto do 5G na Segurança de Dispositivos Vestíveis tornou-se um dos temas mais relevantes do universo tecnológico. À medida que smartwatches, pulseiras fitness, anéis inteligentes, óculos conectados e roupas tecnológicas ganham espaço no cotidiano, aumenta também a quantidade de dados sensíveis circulando pelas redes móveis. Além disso, com a chegada do 5G, essa troca de informações acontece em velocidade sem precedentes.

Consequentemente, embora a conectividade ultrarrápida proporcione experiências inovadoras, ela também amplia a superfície de ataque digital. Portanto, compreender profundamente O Impacto do 5G na Segurança de Dispositivos Vestíveis é essencial para quem deseja usufruir da tecnologia com responsabilidade, proteção e visão estratégica.

O que é 5G e por que ele muda tudo 📡

Primeiramente, o 5G é a quinta geração das redes móveis, oferecendo velocidades até 100 vezes superiores ao 4G, latência ultrabaixa e capacidade para conectar milhões de dispositivos simultaneamente. Além disso, a arquitetura do 5G foi projetada para suportar massivamente a Internet das Coisas (IoT).

Assim, dispositivos vestíveis deixam de depender exclusivamente do smartphone e passam a se conectar diretamente à rede. Como resultado, smartwatches podem fazer chamadas, enviar dados médicos em tempo real e operar aplicações críticas sem intermediários.

Entretanto, quanto maior a autonomia, maior a responsabilidade sobre a segurança embarcada. Logo, o desafio deixa de ser apenas velocidade e passa a ser proteção integral.

Por que dispositivos vestíveis são alvos sensíveis 🔐

Antes de tudo, dispositivos vestíveis coletam dados extremamente pessoais, como:

- Frequência cardíaca

- Níveis de oxigenação

- Padrões de sono

- Localização em tempo real

- Informações médicas

Além disso, muitos desses dispositivos armazenam credenciais de pagamento e autenticação biométrica. Consequentemente, tornam-se alvos altamente valiosos para cibercriminosos.

Portanto, quando analisamos O Impacto do 5G na Segurança de Dispositivos Vestíveis, percebemos que não se trata apenas de tecnologia, mas de privacidade, identidade digital e integridade física.

Como o 5G amplia riscos potenciais ⚠️

Embora o 5G possua mecanismos de segurança mais robustos que gerações anteriores, ainda assim a expansão da conectividade cria novos vetores de ataque.

Primeiramente, a comunicação constante aumenta o volume de dados trafegados. Além disso, a conexão direta com a nuvem reduz camadas intermediárias de proteção.

Consequentemente, surgem riscos como:

- Ataques de interceptação de tráfego

- Clonagem de identidade digital

- Invasão por firmware desatualizado

- Exploração de APIs vulneráveis

- Ataques coordenados de IoT

Logo, O Impacto do 5G na Segurança de Dispositivos Vestíveis exige uma mentalidade de segurança por design.

Tabela comparativa: cenário de segurança antes e depois do 5G

| Critério | Antes do 5G | Com 5G |

|---|---|---|

| Velocidade de transmissão | Alta | Extremamente alta |

| Latência | Média | Ultrabixa |

| Volume de dados biométricos | Moderado | Massivo |

| Superfície de ataque | Controlada | Expandida |

| Necessidade de criptografia avançada | Relevante | Crítica |

| Monitoramento em tempo real | Limitado | Essencial |

Portanto, fica evidente que a segurança precisa evoluir na mesma proporção da conectividade.

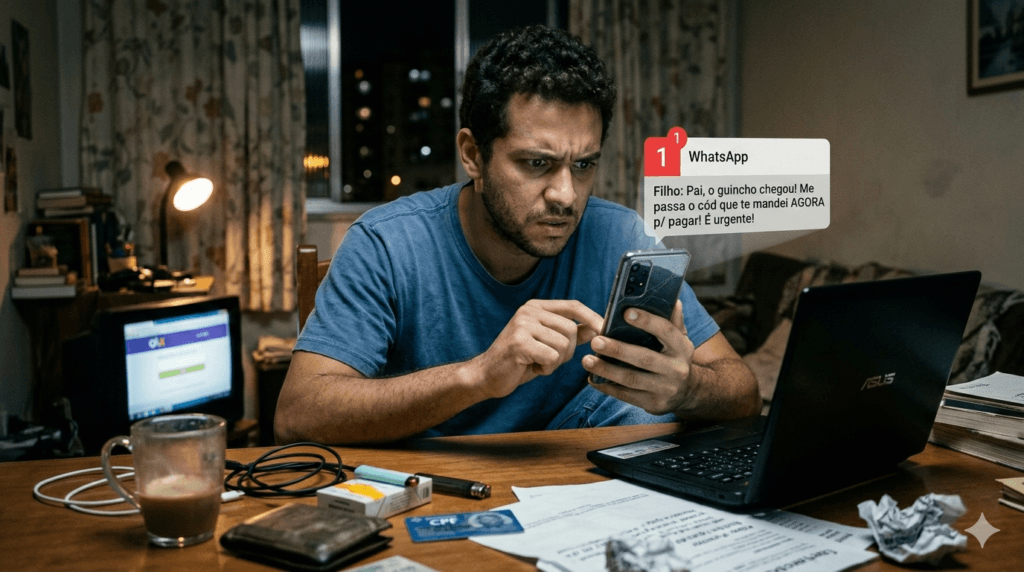

Você também pode se interessar por: https://digitalterritory.com.br/a-anatomia-de-um-golpe-de-engenharia-social-via-whatsapp/

Benefícios do 5G para a segurança 💡

Entretanto, nem tudo representa risco. Pelo contrário, o 5G também introduz avanços significativos.

Primeiramente, o conceito de network slicing permite criar redes virtuais isoladas. Assim, dispositivos médicos podem operar em ambientes dedicados.

Além disso, a autenticação baseada em SIM aprimorado aumenta o controle de identidade. Consequentemente, a probabilidade de falsificação de dispositivos diminui.

Logo, quando bem implementado, O Impacto do 5G na Segurança de Dispositivos Vestíveis pode ser extremamente positivo.

EXEMPLO PRÁTICO:

Imagine que uma empresa desenvolve um smartwatch para monitoramento cardíaco remoto via 5G. Inicialmente, o dispositivo coleta os dados biométricos. Em seguida, criptografa essas informações antes da transmissão. Posteriormente, o servidor valida a autenticidade do dispositivo utilizando token dinâmico.

Como resultado, mesmo que o tráfego seja interceptado, os dados estarão protegidos por criptografia forte.

⚠️ ALERTA IMPORTANTE: Caso deseje realizar testes semelhantes, execute-os exclusivamente em ambiente seguro, isolado e previamente destinado a experimentação técnica, sendo a responsabilidade totalmente sua.

Exemplo de código em Python – Criptografia de Dados Biométricos

from cryptography.fernet import Fernet# Gerar chave segura

key = Fernet.generate_key()

cipher_suite = Fernet(key)# Simulação de dado biométrico

heart_rate_data = "Frequência cardíaca: 78 bpm"# Criptografar

encrypted_data = cipher_suite.encrypt(heart_rate_data.encode())print("Dados criptografados:", encrypted_data)# Descriptografar

decrypted_data = cipher_suite.decrypt(encrypted_data)

print("Dados originais:", decrypted_data.decode())

Assim, demonstra-se como proteger informações sensíveis antes da transmissão via rede 5G.

Fluxograma do funcionamento da segurança com 5G

Passo 1: Coleta de dados biométricos

⬇

Passo 2: Processamento local

⬇

Passo 3: Criptografia ponta a ponta

⬇

Passo 4: Transmissão via 5G

⬇

Passo 5: Validação de identidade no servidor

⬇

Passo 6: Armazenamento seguro

⬇

Passo 7: Análise e retorno ao usuário

Portanto, cada etapa precisa conter controles de autenticação e monitoramento contínuo.

O que muda com o 5G nos dispositivos vestíveis 📡

Primeiramente, o 5G permite que dispositivos vestíveis se conectem diretamente à rede móvel sem depender exclusivamente de smartphones. Dessa forma, amplia-se a autonomia dos dispositivos.

Além disso, o aumento da largura de banda possibilita a transmissão de grandes volumes de dados biométricos em tempo real. Consequentemente, monitoramento cardíaco contínuo, análises avançadas de sono e diagnósticos remotos tornam-se mais precisos.

Por outro lado, quanto maior o volume de dados transmitidos, maior também a superfície de ataque para cibercriminosos. Logo, a segurança precisa evoluir na mesma velocidade da conectividade.

Principais riscos de segurança em wearables com 5G 🔐

Embora o 5G ofereça melhorias estruturais em segurança de rede, ainda assim existem vulnerabilidades relevantes. Portanto, veja os principais riscos:

- Interceptação de dados biométricos

- Ataques de spoofing de identidade

- Vazamento de informações médicas

- Malware direcionado a IoT

- Ataques de negação de serviço distribuído

Além disso, dispositivos vestíveis frequentemente possuem capacidade limitada de processamento. Como resultado, nem sempre implementam criptografia robusta.

Consequentemente, O Impacto do 5G na Segurança de Dispositivos Vestíveis exige novas estratégias de proteção, incluindo autenticação multifator e segmentação de rede.

Tabela comparativa: 4G vs 5G na segurança de wearables

| Aspecto | 4G | 5G |

|---|---|---|

| Velocidade | Alta | Extremamente Alta |

| Latência | Moderada | Ultrabixa |

| Número de dispositivos conectados | Limitado | Massivo |

| Risco de ataque distribuído | Moderado | Elevado |

| Recursos de segurança nativos | Básicos | Avançados (network slicing, criptografia aprimorada) |

Portanto, embora o 5G ofereça melhorias estruturais, o aumento do número de dispositivos conectados amplia a complexidade da proteção.

Como o 5G pode fortalecer a segurança 🔒

Apesar dos riscos, é importante destacar que O Impacto do 5G na Segurança de Dispositivos Vestíveis não é apenas negativo. Pelo contrário, a nova arquitetura da rede traz recursos inovadores.

Primeiramente, o conceito de network slicing permite criar fatias de rede isoladas. Assim, dispositivos médicos podem operar em ambientes virtualmente separados.

Além disso, a criptografia ponta a ponta torna-se mais eficiente. Consequentemente, a interceptação de dados torna-se mais difícil.

Portanto, quando bem configurado, o 5G pode elevar significativamente o padrão de proteção digital.

EXEMPLO PRÁTICO:

Imagine que você desenvolve um aplicativo para monitoramento cardíaco conectado a um smartwatch via 5G. Inicialmente, você implementa criptografia AES para transmissão dos dados. Em seguida, adiciona autenticação por token dinâmico.

Como resultado, mesmo que alguém intercepte o tráfego de rede, os dados estarão ilegíveis.

⚠️ ALERTA: Caso você deseje testar este exemplo prático, realize-o exclusivamente em ambiente controlado, seguro, previamente destinado a testes e sob sua inteira responsabilidade.

Exemplo de código em Python – Simulação de Criptografia de Dados

from cryptography.fernet import Fernet# Geração de chave

chave = Fernet.generate_key()

cipher = Fernet(chave)# Dado biométrico simulado

dado = b"Frequencia Cardiaca: 78 bpm"# Criptografia

dado_criptografado = cipher.encrypt(dado)print("Dado criptografado:", dado_criptografado)# Descriptografia

dado_original = cipher.decrypt(dado_criptografado)

print("Dado original:", dado_original.decode())

Assim, demonstra-se de forma simples como proteger dados transmitidos em dispositivos vestíveis conectados via 5G.

Fluxograma do funcionamento da segurança em wearables com 5G

- Coleta de dados biométricos

- Processamento local no dispositivo

- Criptografia dos dados

- Transmissão via rede 5G

- Validação no servidor

- Armazenamento seguro

- Análise e retorno ao usuário

Portanto, cada etapa precisa conter camadas adicionais de segurança para evitar vulnerabilidades.

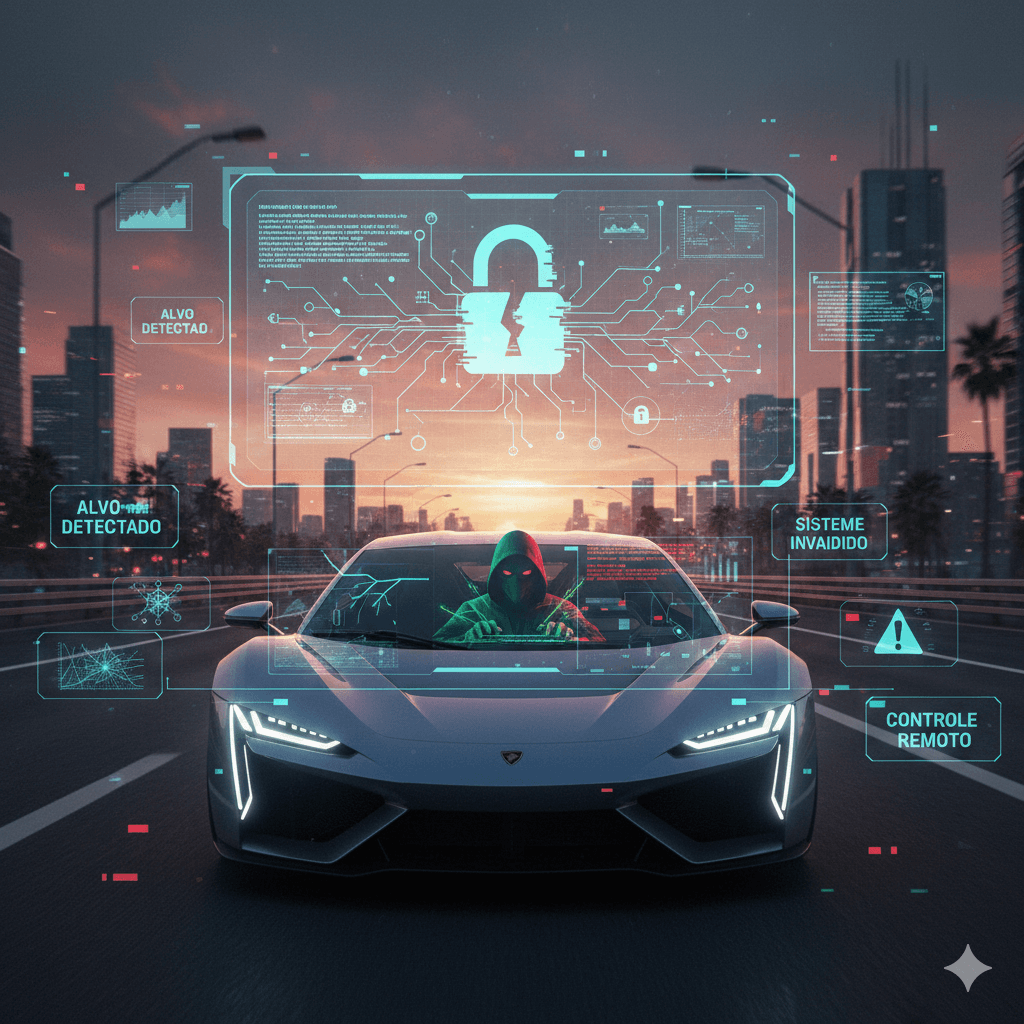

Você também pode se interessar por: https://digitalterritory.com.br/vulnerabilidades-em-carros-conectados-o-novo-alvo-dos-cibercriminosos/

Representação gráfica conceitual 📊

Imagine dois gráficos explicativos:

Gráfico 1 – Conectividade vs Superfície de Ataque

- Eixo X: Nível de conectividade

- Eixo Y: Exposição ao risco

À medida que a conectividade aumenta, o risco também cresce. Entretanto, com segurança adequada, a curva pode estabilizar.

Gráfico 2 – Camadas de Proteção

- Base: Criptografia

- Segunda camada: Autenticação multifator

- Terceira camada: Monitoramento de anomalias

- Topo: Inteligência artificial de defesa

Consequentemente, a proteção deve ser multicamada.

Boas práticas para usuários 🛡️

Para reduzir vulnerabilidades associadas a O Impacto do 5G na Segurança de Dispositivos Vestíveis, recomenda-se:

- Atualizar firmware regularmente

- Usar autenticação multifator

- Desativar conexões automáticas desconhecidas

- Revisar permissões de aplicativos

- Evitar redes públicas inseguras

Além disso, a educação digital contínua fortalece a proteção individual.

Estratégias para empresas e desenvolvedores 🏢

Por outro lado, organizações precisam:

- Implementar criptografia AES-256

- Aplicar testes de penetração periódicos

- Adotar arquitetura Zero Trust

- Monitorar tráfego com inteligência artificial

- Garantir conformidade com legislações de proteção de dados

Assim, cria-se um ecossistema digital resiliente.

Tendências futuras 🔮

À medida que a tecnologia evolui, novas soluções emergem. Por exemplo:

- Blockchain para integridade de dados

- IA embarcada em wearables

- Autenticação biométrica contínua

- Atualizações automáticas seguras OTA

Portanto, O Impacto do 5G na Segurança de Dispositivos Vestíveis continuará sendo tema estratégico nos próximos anos.

Reflexão estratégica final 🌍

Em síntese, o 5G representa uma revolução na conectividade, permitindo que dispositivos vestíveis alcancem novos patamares de desempenho e autonomia. Entretanto, simultaneamente, amplia riscos que exigem respostas técnicas e comportamentais.

Portanto, segurança não deve ser vista como obstáculo à inovação, mas como alicerce do progresso tecnológico.

Assim, ao compreender profundamente O Impacto do 5G na Segurança de Dispositivos Vestíveis, você se posiciona à frente, adotando práticas inteligentes e responsáveis.

Resumo Geral 📌

- O 5G amplia velocidade e conectividade.

- Dispositivos vestíveis processam dados sensíveis.

- A superfície de ataque cresce proporcionalmente.

- Criptografia e autenticação são essenciais.

- Segurança multicamada é indispensável.

NOTA TÉCNICA:

5G, segurança digital, dispositivos vestíveis, criptografia ponta a ponta, IoT, autenticação multifator, Zero Trust, LGPD, proteção de dados biométricos, cibersegurança avançada.