Atualmente, a segurança digital tornou-se o pilar central de qualquer negócio bem-sucedido na internet. Desenvolvimento Web Seguro (Secure Coding) não é apenas uma escolha técnica, mas sim um compromisso ético com a privacidade dos seus usuários. Além disso, no cenário de constantes ameaças cibernéticas, aprender a programar com foco em proteção é o que diferencia os profissionais comuns dos especialistas de elite. Portanto, prepare-se para mergulhar em uma jornada de conhecimento que transformará sua visão sobre código.

A Urgência da Mentalidade de Segurança

Primeiramente, é fundamental compreender que um erro simples pode comprometer milhares de dados sensíveis. Por conseguinte, adotar o Desenvolvimento Web Seguro (Secure Coding) desde o primeiro dia de um projeto economiza tempo e recursos financeiros valiosos. Logo, não estamos falando apenas de barreiras contra hackers, mas de construir uma base sólida para o crescimento sustentável de qualquer plataforma digital. Assim, a prevenção torna-se muito mais barata do que a remediação após um ataque.

Identificando as Principais Ameaças (OWASP Top 10)

Ademais, para dominar o Desenvolvimento Web Seguro (Secure Coding), você precisa conhecer o inimigo. De acordo com a OWASP, vulnerabilidades como SQL Injection e Cross-Site Scripting (XSS) continuam no topo das preocupações globais. Como resultado, entender como esses ataques funcionam é o primeiro passo para criar defesas intransponíveis. Afinal, um desenvolvedor que conhece as brechas sabe exatamente onde colocar os reforços estruturais no software.

Abaixo, apresento uma tabela comparativa para facilitar sua visualização sobre as ameaças e as respectivas defesas recomendadas:

| Vulnerabilidade | Descrição do Risco | Medida de Desenvolvimento Web Seguro |

| SQL Injection | Inserção de comandos maliciosos em bancos de dados. | Uso de Prepared Statements e Queries parametrizadas. |

| XSS (Cross-Site Scripting) | Execução de scripts maliciosos no navegador do usuário. | Sanitização rigorosa de inputs e codificação de outputs. |

| Broken Auth | Falhas em sistemas de login e gerenciamento de sessão. | Implementação de MFA (Autenticação de Dois Fatores). |

| Insecure Deserialization | Manipulação de objetos serializados para execução de código. | Evitar a desserialização de dados vindo de fontes não confiáveis. |

Você também pode se interessar por: https://digitalterritory.com.br/o-impacto-do-5g-na-seguranca-de-dispositivos-vestiveis/

Princípios Fundamentais de Codificação Blindada

Em segundo lugar, a validação de dados é a regra de ouro do Desenvolvimento Web Seguro (Secure Coding). Nunca, em hipótese alguma, confie nos dados enviados pelo usuário, pois eles podem conter instruções nocivas ocultas. Por isso, você deve implementar filtros de entrada (whitelist) em todas as camadas da aplicação. Da mesma forma, a gestão eficiente de segredos, como chaves de API e senhas, deve ser feita em cofres digitais específicos, nunca hardcoded no código-fonte.

EXEMPLO PRÁTICO: Prevenção de Injeção de Dados em Python

⚠️ ALERTA PARA O LEITOR: Se você deseja realizar o exemplo prático abaixo, faça-o exclusivamente em um ambiente seguro, como uma máquina virtual ou ambiente de testes isolado. Esta prática é de sua inteira responsabilidade e deve ser voltada apenas para fins educacionais de proteção.

Para ilustrar o Desenvolvimento Web Seguro (Secure Coding), vejamos como tratar uma consulta ao banco de dados de maneira segura usando Python:

Python

import sqlite3

# Forma INSEGURA (Vulnerável a SQL Injection)

def login_inseguro(usuario, senha):

query = f"SELECT * FROM usuarios WHERE user = '{usuario}' AND pass = '{senha}'"

# Aqui, um hacker poderia digitar ' OR '1'='1 no campo de usuário

return query

# Forma SEGURA (Secure Coding Aplicado)

def login_seguro(usuario, senha):

conexao = sqlite3.connect('meubanco.db')

cursor = conexao.cursor()

# Utilizamos placeholders (?) para garantir que o input seja tratado apenas como texto

query = "SELECT * FROM usuarios WHERE user = ? AND pass = ?"

cursor.execute(query, (usuario, senha))

resultado = cursor.fetchone()

return resultado

print("Sistema de validação de Desenvolvimento Web Seguro iniciado.")

Conforme demonstrado, a utilização de parâmetros impede que o motor do banco de dados interprete o texto do usuário como um comando. Assim, você neutraliza ataques sofisticados com apenas uma mudança de abordagem na escrita das suas funções.

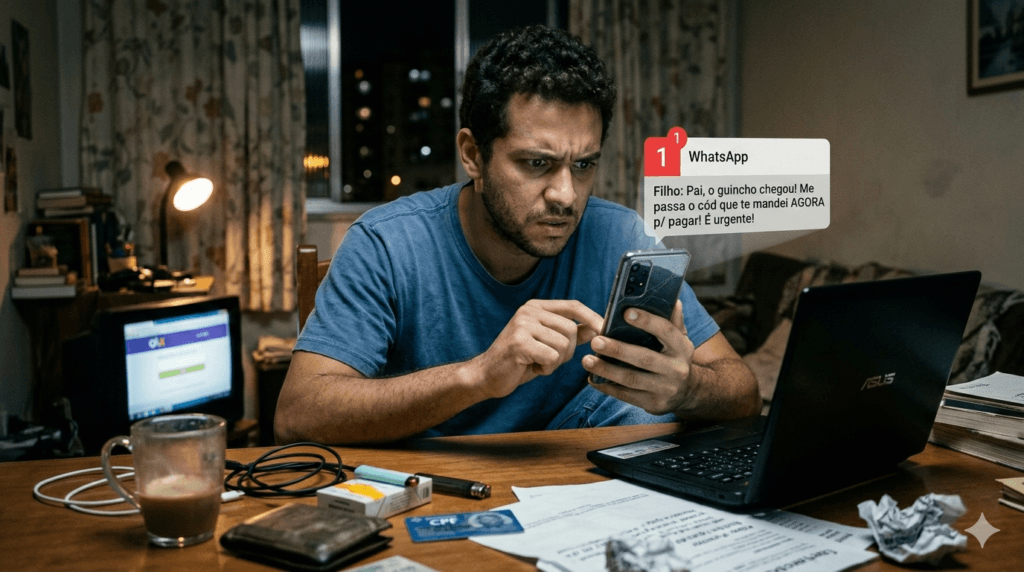

Você também pode se interessar por: https://digitalterritory.com.br/a-anatomia-de-um-golpe-de-engenharia-social-via-whatsapp/

Fluxograma de Funcionamento: Ciclo de Vida Seguro (SDLC)

Para visualizar como o Desenvolvimento Web Seguro (Secure Coding) se integra ao projeto, acompanhe o passo a passo lógico:

- Planejamento: Definição de requisitos de segurança logo no escopo inicial.

- Arquitetura: Modelagem de ameaças para prever possíveis vetores de ataque.

- Desenvolvimento: Escrita de código seguindo padrões de segurança (Ex: OWASP).

- Teste (SAST/DAST): Verificação automatizada e manual em busca de falhas.

- Implantação: Configuração de servidores protegidos e monitoramento constante.

- Manutenção: Atualização periódica de dependências e bibliotecas.

A Importância dos Gráficos e Vetores na Segurança

Certamente, entender a superfície de ataque através de representações visuais ajuda a identificar pontos críticos. Imagine um vetor de ataque como uma flecha tentando encontrar uma fresta na armadura do seu software. No Desenvolvimento Web Seguro (Secure Coding), cada linha de código validada é uma placa de metal extra nessa armadura. Por outro lado, se deixarmos uma única API sem autenticação, todo o sistema estará vulnerável, independentemente da robustez das outras partes.

Estratégias Avançadas para o Sucesso

Adicionalmente, o uso de criptografia moderna é indispensável para o Desenvolvimento Web Seguro (Secure Coding). Ao armazenar senhas, utilize algoritmos de hashing fortes, como Argon2 ou BCrypt, com adição de salt. Eventualmente, hackers podem tentar acessar seu banco de dados, contudo, se os dados estiverem criptografados corretamente, eles serão inúteis para o invasor. Desse modo, a segurança em camadas (Defesa em Profundidade) torna-se o seu maior escudo.

Sustentabilidade e Carreira em Tecnologia

Sob o mesmo ponto de vista, profissionais que dominam o Desenvolvimento Web Seguro (Secure Coding) são extremamente valorizados pelo mercado de trabalho. Visto que empresas lidam com regulamentações rígidas como a LGPD, ter um desenvolvedor que escreve código limpo e seguro é uma necessidade estratégica. Por isso, invista seu tempo estudando essas práticas, pois o retorno sobre esse conhecimento é imediato e duradouro na sua carreira.

Conclusão e Futuro da Web

Em suma, o Desenvolvimento Web Seguro (Secure Coding) não deve ser visto como um obstáculo à velocidade de entrega, mas como o combustível para a confiança do usuário. À medida que a Inteligência Artificial e a Internet das Coisas avançam, a superfície de ataque aumenta exponencialmente. No entanto, se mantivermos os fundamentos aqui discutidos, estaremos preparados para enfrentar os desafios do futuro com resiliência e inovação.

Resumo do Conteúdo

Neste post, exploramos a vital importância de integrar a segurança em todas as fases do ciclo de vida de um software. Discutimos as principais vulnerabilidades listadas pela OWASP, apresentamos tabelas comparativas e demonstramos, através de um exemplo prático em Python, como evitar injeções de código. Além disso, estruturamos um fluxograma para o desenvolvimento de aplicações robustas e reforçamos como o Desenvolvimento Web Seguro (Secure Coding) impulsiona a carreira de qualquer programador moderno.

NOTA TÉCNICA: Lembre-se sempre de Validar Inputs, Sanitizar Outputs, Utilizar Criptografia Forte, Manter Dependências Atualizadas e seguir os padrões da OWASP para garantir um Desenvolvimento Web Seguro (Secure Coding) de excelência.